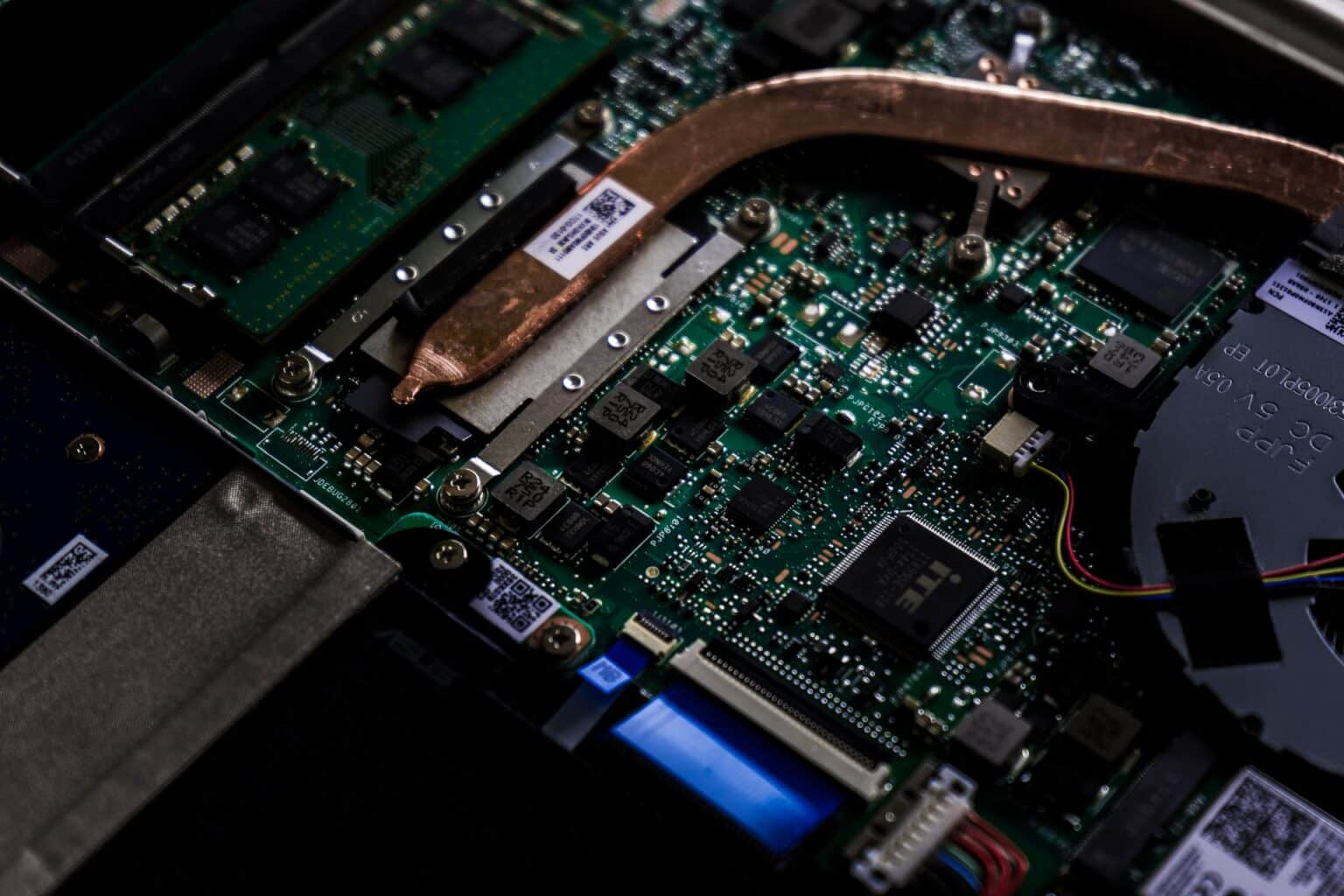

Uma equipa da empresa de segurança Binarly descobriu nada mais que 23 novas vulnerabilidades graves, nos firmwares das BIOS e UEFI usadas em produtos de marcas como Intel, AMD, Lenovo, Dell, HP, Asus, Microsoft, Fujitsu, Juniper Networks, Acer, Bull Atos e Siemens.

Especificamente, estas vulnerabilidades afectam as UEFI que tenham software baseado no firmware InsydeH2O e muitas delas estão presentes no System Management Mode (SMM), que é responsável pela gestão de energia de todo o sistema e funcionalidades de controlo do hardware. A maioria das vulnerabilidades são SMM Memory Corruption, SMM Callout (Privilege Escalation) e DXE Memory Corruption.

Estas vulnerabilidades são consideradas graves, porque permitem aos atacantes obterem privilégios acima do que é possível através do kernel do sistema operativo dos sistemas afectados. A partir destas vulnerabilidades, pode ser desenhado malware com a capacidade de sobreviver a uma reinstalação do sistema operativo e que consegue evadir-se às soluções de segurança tradicionais, como software antivírus e Endpoint Detection and Response (EDR).

Para complicar ainda mais as coisas, este malware também pode permitir a atacantes locais ou remotos, ultrapassar ou invalidar funcionalidades de segurança por hardware, como as Secure Boot, Intel BootGuard e Virtualization-Based Security. O malware que explore estas vulnerabilidades é invisível ao sistema operativo e aos sistemas de monitorização da integridade do firmware, por causa das limitações dos módulos TPM (Trusted Platform Module).

A boa notícia é que a Insyde já lançou actualizações de firmwarre e a Binarly conseguiu contactar todas as marcas que usam este firmware para as informar acerca destas vulnerabilidades. Espera-se que os fabricantes comecem a lançar actualizações de firmware para os seus produtos nos próximos meses.