Na passada sexta-feira, um erro no módulo Falcon Sensor do software de segurança CrowdStrike causou caos em todo o mundo com PC com Windows a ficarem num loop que não os deixava arrancar para o sistema operativo.

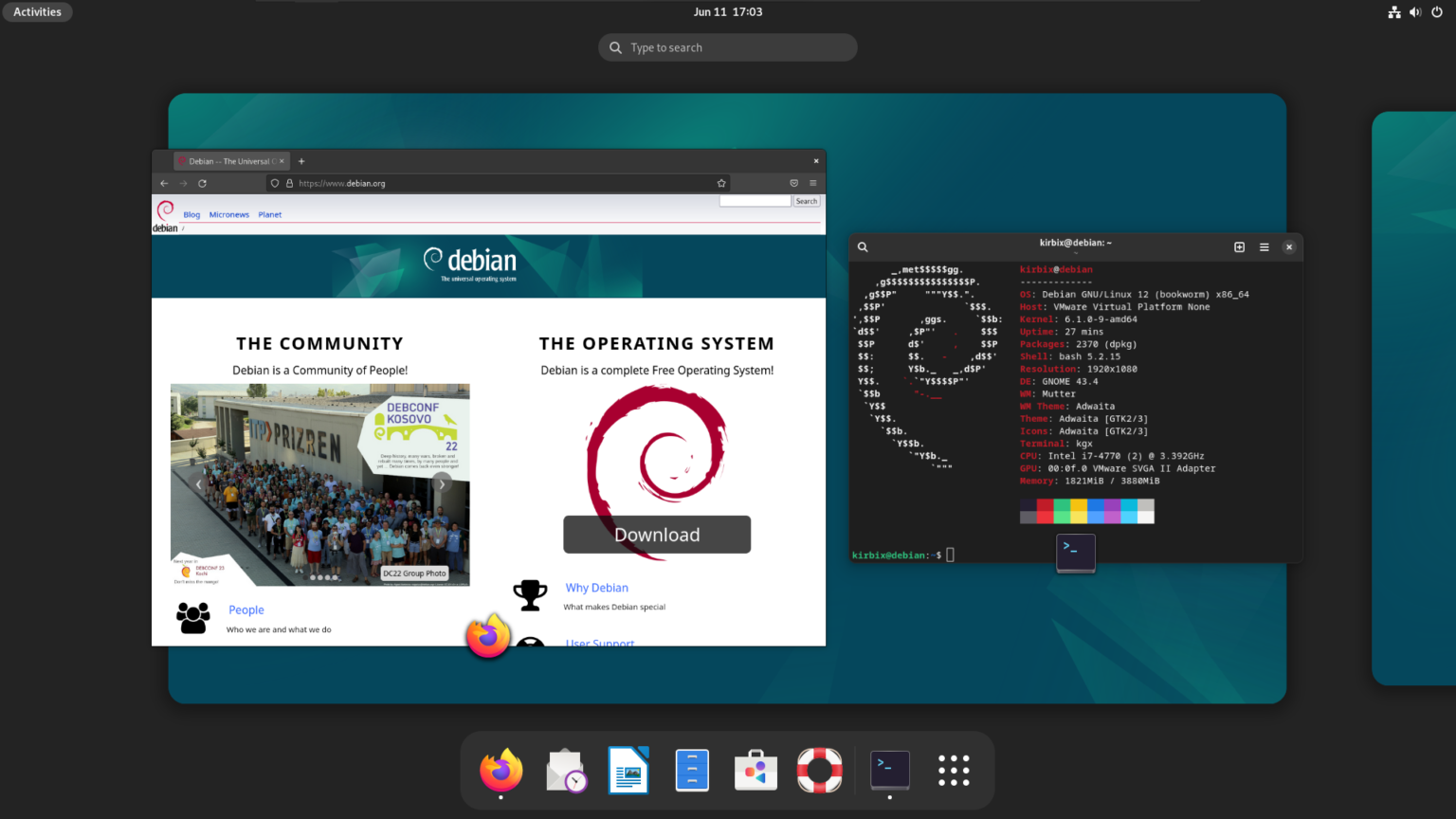

Uma coisa que poucos sabem, é que esta não foi a primeira vez que o software da CrowdStrike causou problemas este ano. Em Abril, uma actualização do software fez com que servidores Linux deixassem de funcionar e de arrancar para o sistema operativo. Na altura, a CrowdStrike demorou semanas a dar uma justificação pelo sucedido, dizendo apenas que o problema se limitava a uma incompatibilidade com a versão mais recente do Linux Debian, apesar de esta distribuição estar na lista oficial de sistemas Linux compatíveis com o software da CrowdStrike.

Os problemas com a versão Linux arrastaram-se durante alguns meses, o que indiciava problemas de compatibilidade entre o software de segurança e várias distribuições. Por exemplo, foram reportados problemas semelhantes depois de serem feitas actualizações do Rocky Linux 9.4.

A resposta da CrowdStrike foi lenta e, mais tarde, veio a saber-se que a causa do problema estava relacionada com o facto de o Debian não estar na lista de sistemas operativos a testar com novas versões do software de segurança.

Naturalmente, isto cria desconfiança acerca das práticas de actualização e de teste de software da empresa. A resposta lenta indicia também que os procedimentos de teste da versão do software da CrowdStrike para Linux são inadequados.

Entretanto, no seguimento do incidente de sexta-feira, a CrowdStrike já resolveu o problema com o módulo defeituoso, mas, como o processo de correcção é manual, espera-se que ainda vá demorar um pouco mais de tempo até tudo estar resolvido definitivamente. Inevitavelmente, vários grupos de hackers já estão a aproveitar esta oportunidade.

A CISA (Cybersecurity and Infrastructure Security Agency) dos Estados Unidos informou que apesar de o incidente não ter sido causado por um ciberataque, já há hackers a realizar campanhas de Phishing e outras actividades para aproveitar o caos. Esses hackers estão a enviar mensagens de email e a chamadas telefónicas, a fazerem-se passar por colaboradores da CrowdStrike, ou técnicos de informática, que se oferecem para resolver o problema em troca de pagamentos para carteiras de criptomoeda.

Também estão ser criados sites falsos com nomes de domínio que incluem as palavras ‘CrowdStrike’ e ‘Ecrã Azul’ (Blue Screen) que servem para lavar os utilizadores a revelarem informação como o passwords e códigos de segurança.