Um grupo de hackers conseguiram ter acesso ao código fonte das BIOS UEFI dos actuais processadores Intel Alder Lake, tendo partilhado esse mesmo código fonte nas páginas de 4Chan e Github. No total, foram disponibilizados 6 GB do respectivo código e de ferramentas para criação das BIOS, e optimização das mesmas, mas o mais grave é o que esse código-fonte poderá revelar, como potenciais falhas de segurança relacionados com o módulo TPM (Trusted Platform Module).

A Intel já veio confirmar a veracidade dos mesmos, referindo que o mesmo foi obtido a partir de um parceiro relacionado com o programa de detecção de bugs, designado de “Project Circuit Breaker“. Este programa permite que utilizadores descubram potenciais falhas e vulnerabilidades, enviando os problemas detectados à Intel, para que esta os resolva.

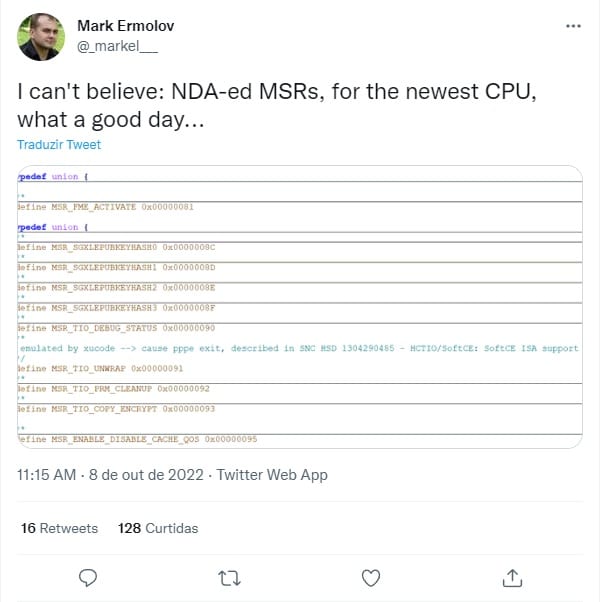

Até ao momento, vários especialistas já puseram mãos à obra no código, e descobriram várias informações secretas, como MSR (Model Specific Registers) para acesso a código com acessos privilegiados, bem como acessos a chaves privadas de autenticação utilizadas no Intel Boot Guard e assinaturas ACM (Authenticated Code Modules), essenciais tanto para o Boot Guard como para o TXT (Trusted Execution Technology).

Uma das maneiras da Intel se defender desta situação, foi com a atribuição de prémios de 500 dólares a 100 mil por falha detectada, desde que estas sejam submetidas através do programa Project Circuit Breaker. Até ao momento a Intel não revelou a origem desta fuga, embora existam vários ficheiros com etiqueta “Insyde”, que corresponde à Insyde Software, uma empresa de software que fornece BIOS UEFI para vários fabricantes, como a Lenovo.