Segundo a Kaspersky Lab, tudo indica que os hackers responsáveis pela ameaça Roaming Mantis têm como alvo routers vulneráveis e distribuem o malware através de um simples truque de controlo das definições de DNS dos routers infectados.

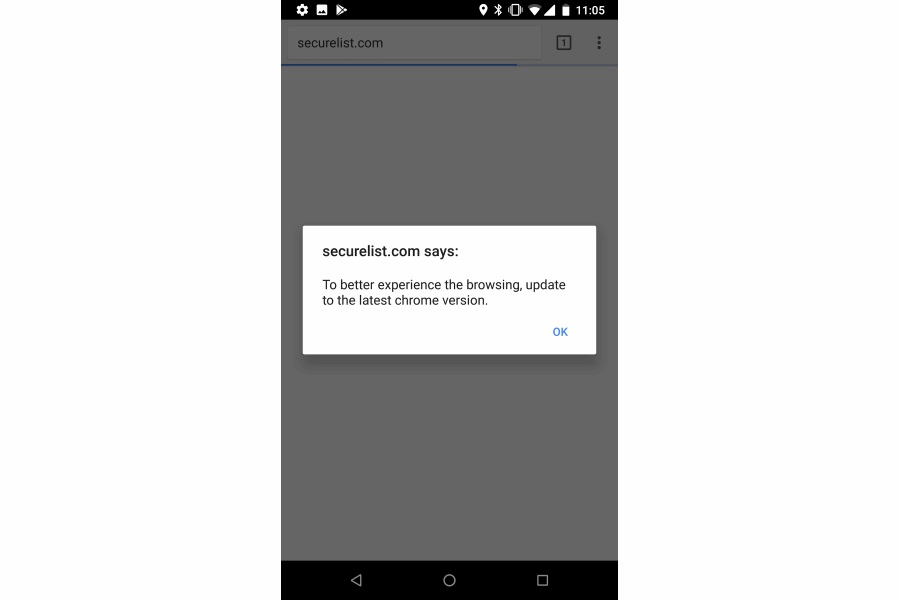

No entanto, a forma como os comprometem é ainda desconhecida. Assim que o DNS é controlado, qualquer tentativa por parte dos utilizadores de aceder a um website direcciona-os para um URL semelhante mas com conteúdos falsos com origem nos servidores dos hackers.

Isto inclui a mensagem “Para melhorar a sua experiência de navegação, por favor instale a versão mais actual do Chrome”, o que leva à instalação de uma aplicação trojan, de nome “facebook.apk” ou “chrome.apk”, que contem o backdoor Android dos hackers.

O malware Roaming Mantis “verifica, posteriormente, se o dispositivo está rooted e pede permissão para ser notificado sobre qualquer actividade de comunicação ou de navegação do utilizador”.

O malware tem também a capacidade de recolher uma grande quantidade de dados, incluindo as credenciais para a autenticação de dois factores. O interesse dos hackers neste detalhe, e o facto de algum do código malware utilizado incluir referências a aplicações bancárias e de jogos para dispositivos móveis populares na Coreia do Sul, sugere um potencial motivo financeiro por trás da campanha.

A investigação inicial elaborada pela Kaspersky Lab detectou cerca de 150 alvos, maioritariamente na Coreia do Sul, Bangladesh e Japão, mas revelou igualmente milhares de conexões diárias aos servidores de Comando e Controlo (C2) dos hackers.

O malware incluiu ainda apoio em quatro línguas: coreano, chinês simplificado, japonês e inglês. Os hackers introduziram também páginas de phishing relacionadas com a Apple, caso o malware se deparasse com um dispositivo iOS.

A mais recente adição ao seu arsenal é um website malicioso que permite a cripto mineração. As observações da Kaspersky Lab sugerem que, pelo menos uma onda mais vasta de ataques já aconteceu, com os investigadores a detectarem mais de 100 alvos entre os clientes da empresa de cibersegurança em poucos dias.

“Quando detectámos o Roaming Mantis pela primeira vez, em Abril, tratava-se de uma ameaça activa e em rápida transformação. Novas provas revelam uma expansão dramática na geografia dos alvos, incluindo actualmente a Europa e o Médio Oriente, entre outros. Acreditamos que os atacantes são hackers em busca de lucros financeiros e encontrámos várias pistas que sugerem que falam chinês ou coreano. Há uma clara e considerável motivação por trás desta ameaça, pelo que é pouco provável de diminua nos próximos tempos. A utilização de routers infectados e a tomada de controlo de DNS revela a necessidade de uma forte protecção de dispositivos, bem como a utilização de conexões seguras”, afirmou Suguru Ishimaru, Investigador de Segurança na Kaspersky Lab Japão.

Via Kaspersky Lab.